Eine gut geölte Maschine, in der alle Bestandteile perfekt ineinander greifen – so stellt man sich die Organisationsstruktur eines Unternehmens gerne vor. Dabei stellt die Gestaltung der IT-Infrastruktur einen Teil der Organisationsstruktur dar, der oft in Vergessenheit gerät. Eine gute Planung der Strukturen, der notwendigen Berechtigungen und Richtlinien kann entscheidend dazu beitragen, die Cybersicherheit im Unternehmen zu erhöhen und das Risiko von Datenverlusten und Sicherheitsverletzungen zu minimieren.

Ein ganz essenzieller Bestandteil einer sicheren Organisationsstruktur sind Unternehmensrichtlinien, die Mitarbeiter:innen einen sicheren Umgang mit Technologie vorgeben und die steuern, wie Unternehmen auf Vorfälle reagieren.

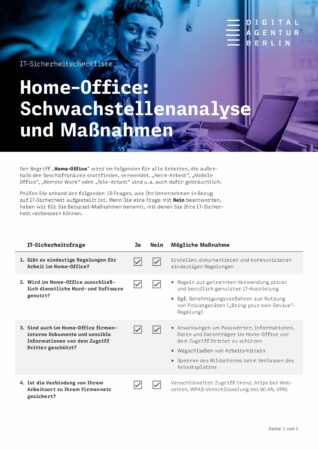

Diese Richtlinien können zum Beispiel das Thema Remote Work betreffen – also das Arbeiten außerhalb der Büroflächen. Hier drohen besondere Gefahren: Loggen sich Mitarbeiter:innen in öffentliche Netzwerke ein, so braucht es besondere Sicherheitsvorkehrungen.

Von der technischen Seite kann ein Berechtigungsmanagement dazu beitragen, dass Schäden im Fall eines Cyberangriffs gering gehalten werden. Dabei wird vorgegeben, welche Mitarbeitenden zu welchen Teilen ihres Netzwerks welche Art von Zugriff erhalten können. Somit können Administratorenrecht sparsam vergeben werden, wenn nur diejenigen, die absolut notwendigerweise Administratorenrechte brauchen, diese auch bekommen.

Im Rahmen der Zugriffskontrolle kann geprüft werden, ob von außen verbotenerweise auf ihr Netzwerk zugegriffen wurde. Die Zugriffskontrolle kann dabei administrativ, physisch und technisch gestaltet sein und stellt einen Grundstein einer CYBERsicheren Organisationsstruktur dar.

Um Zugriffe und Zugriffsberechtigungen steuern und sinnvoll vergeben zu können, ist es notwendig, die wichtigsten Daten in Ihrem Unternehmen, Ihre Kronjuwelen, zu kennen, und abzuschätzen, wie groß die Risiken sind, die auf ihre Kronjuwelen einwirken. Mit einer solchen Risikoanalyse verschaffen Sie sich einen Überblick darüber, welche Informationen Sie zuerst und stärker sichern müssen, und was nicht ganz so wichtig ist.